以太坊上的地址投毒攻击日益增多

- etherscan

- 发布于 2026-02-14 16:38

- 阅读 10

以太坊上的地址投毒攻击日益增多,攻击者利用自动化和低交易成本大规模创建与用户历史交易地址相似的“投毒地址”,诱骗用户误将资金发送到这些恶意地址。文章分析了攻击的演变、易于大规模实施的原因,并提供了识别和防范此类攻击的实用建议,强调了用户验证地址和工具辅助识别的重要性。

几周前,Etherscan 用户 Nima 在进行了两次稳定币转账后,收到了超过 89 封地址监控警报邮件,这是一次不愉快的经历。

Nima 注意到,这些警报是由地址投毒交易触发的,这些交易纯粹是为了在钱包的交易历史中插入看似相似的地址。主要目的是诱骗用户在进行下一次转账时复制错误的地址。

地址投毒在以太坊上已经存在多年。但此类事件凸显了这些攻击活动自动化和高容量的程度。过去偶尔出现的垃圾信息现在可以大规模执行,通常在合法交易发生后的几分钟内插入投毒转账。

要理解为什么这些攻击在今天显得更为普遍,有助于了解两点:地址投毒活动是如何演变的,以及为什么它们如此容易大规模运行。

我们还将强调一个简单的规则,以帮助你防范这些攻击。

地址投毒已工业化

地址投毒曾被视为机会主义攻击者使用的利基技巧。如今,它越来越像一场工业化运作。

一项分析 2022 年 7 月至 2024 年 6 月(Fusaka 升级之前)地址投毒活动的研究发现,大约有 1700 万次投毒尝试,目标是约 130 万以太坊用户,确认损失至少 7930 万美元。

下表根据《区块链地址投毒》研究结果,展示了 2022 年 7 月至 2024 年 6 月期间以太坊和 BSC 上地址投毒活动的规模。在像 BSC 这样交易费用显著较低的链上,投毒转账的发生频率高出 1355%。

攻击者通常监控区块链活动以识别潜在目标。一旦检测到交易,自动化系统会生成模仿用户曾交互过的合法地址开头和结尾字符的相似地址。然后,投毒转账会被发送到目标地址,以便伪造地址出现在交易历史中。

潜在目标是那些对攻击者来说更有可能获利的地址。频繁进行转账、持有大量代币余额或涉及大额转账的地址往往会收到更多的投毒尝试。

竞争驱动效率

2025 年研究的一个令人惊讶的发现是,不同的攻击群体经常相互竞争。在许多投毒活动中,多个攻击者几乎同时向同一地址发送投毒转账。

每个攻击者都试图在其他攻击者之前将他们的相似地址插入到用户的交易历史中。谁先成功,谁就增加了其地址随后被复制的可能性。

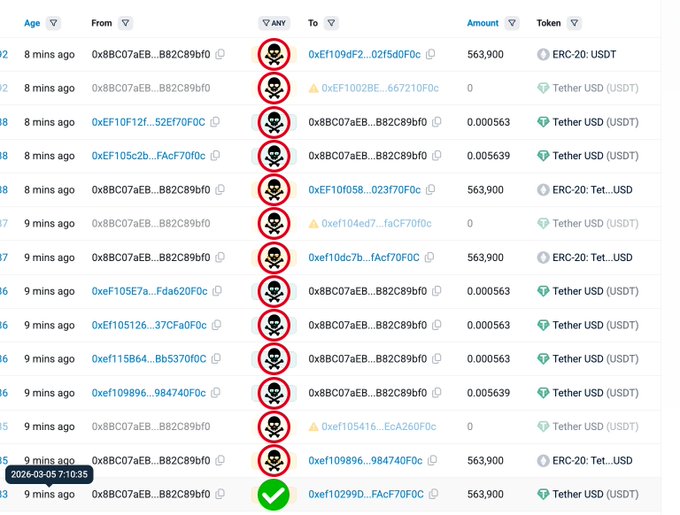

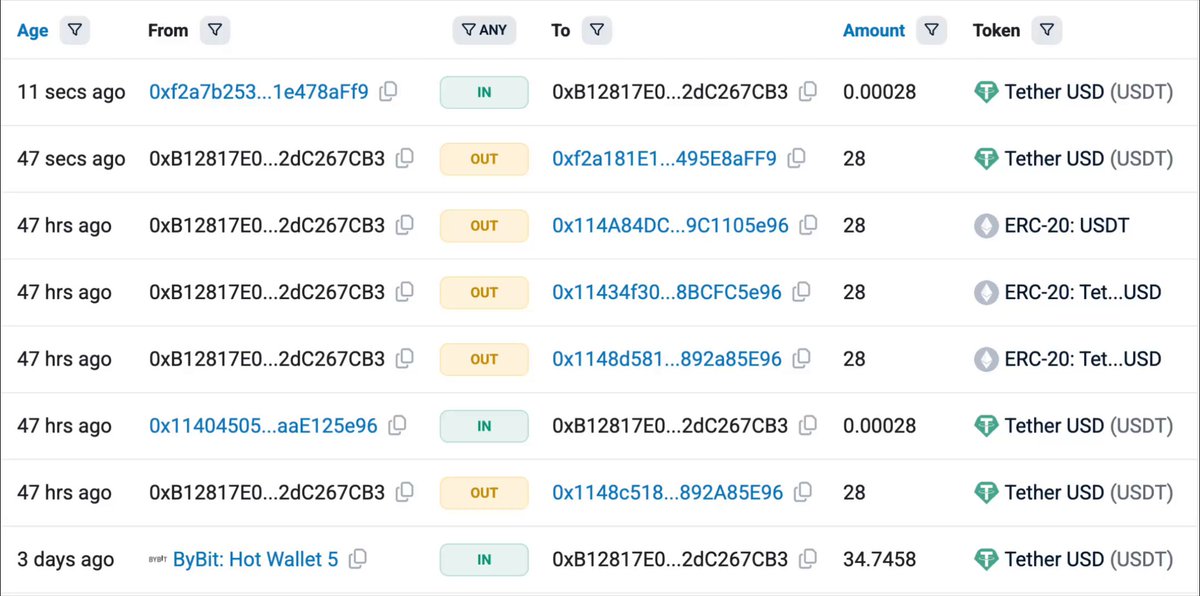

下面的地址展示了这种竞争的规模。在这种情况下,在一次合法的 USDT 转账的几分钟内,植入了 13 笔投毒转账。

注意:Etherscan 默认隐藏零值转账;此处为演示目的已取消隐藏。

地址投毒攻击中常用的策略包括尘埃转账、伪造代币转账和零值代币转账。

这些攻击为何容易大规模运行

乍一看,地址投毒可能显得无效。毕竟,大多数用户不会上当受骗。但这些攻击的经济学原理却讲述了不同的故事。

数字游戏

研究人员发现,单次投毒尝试在以太坊上的成功率约为 0.01%。换句话说,每 10,000 次投毒转账中,只有大约 1 次会导致用户错误地将资金发送给攻击者。

投毒活动通常不会只针对少数地址,而是发送数千甚至数百万次投毒转账。当尝试次数足够多时,即使是很小的成功率也能产生可观的利润。

一次涉及大额转账的成功攻击,很容易就能弥补数千次失败尝试的成本。例如,有受害者因地址投毒损失了 5000 万美元。

更低的交易成本鼓励更多投毒尝试

2025 年 12 月 3 日激活的 Fusaka 升级引入了可扩展性改进,降低了以太坊上的交易成本。虽然这有利于用户和开发者,但也降低了每次投毒转账的成本,使攻击者能够发送更多的投毒尝试。

Fusaka 升级后,网络活动显著增加。升级后的 90 天内,以太坊平均每天处理的交易量比升级前 90 天增加了 30%。同期,每天创建的新地址数量平均增加了约 78%。

此外,我们观察到尘埃转账活动显著增加,攻击者会发送用户之前转账过的相同代币的极少量。

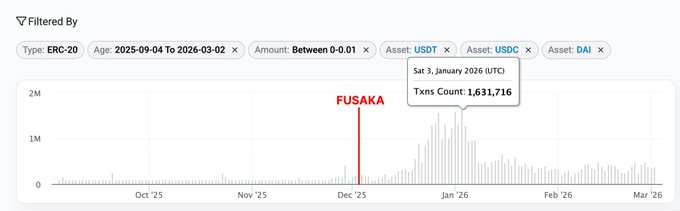

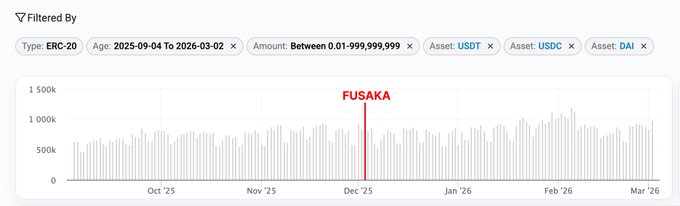

以下数据显示了 Fusaka 升级前后 90 天内,几种主要资产的尘埃转账活动对比。对于 USDT、USDC 和 DAI 等稳定币,尘埃转账指低于 0.01 美元的金额。对于 ETH,指低于 0.00001 ETH 的转账。

USDT 升级前:420 万 升级后:2990 万 增长:+2570 万 (+612%) USDC 升级前:260 万 升级后:1490 万 增长:+1230 万 (+473%) DAI 升级前:142,405 升级后:811,029 增长:+668,624 (+470%) ETH 升级前:1.045 亿 升级后:1.697 亿 增长:+6520 万 (+62%)

Fusaka 升级后,低于 0.01 美元的尘埃转账显示出明显的激增,活动急剧上升,随后逐渐趋于平稳,但仍保持在高于 Fusaka 升级前的水平。相比之下,同期高于 0.01 美元的转账保持相对稳定。

截图:Fusaka 升级前后 90 天内 USDT、USDC 和 DAI 的尘埃转账(低于 0.01 美元)。

截图:Fusaka 升级前后 90 天内 USDT、USDC 和 DAI 的转账(高于 0.01 美元)。

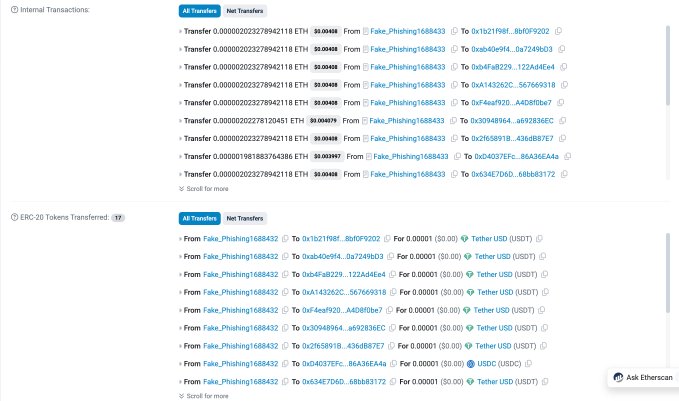

在许多活动中,攻击者首先将代币和 ETH 大量发送到新生成的伪造地址,然后这些地址再单独将尘埃转账转发给目标地址。由于尘埃转账涉及可忽略不计的代币金额,因此随着交易成本的降低,它们可以廉价且大规模地执行。

截图:Fake_Phishing1688433 在单笔交易中将代币和 ETH 大量发送到不同的伪造地址。

值得注意的是,并非所有尘埃转账都是投毒转账。尘埃转账也可能作为合法活动的一部分发生,例如代币互换或地址之间的其他小额交互。然而,在查看尘埃转账列表时,其中很大一部分似乎很可能是投毒尝试。

唯一需要记住的规则

👉👉 在发送资金之前,务必验证目标地址 👈👈

以下是一些在使用 Etherscan 时帮助降低风险的提示:

让你的地址易于识别

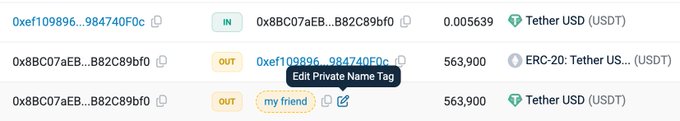

在 Etherscan 上为你经常交互的地址使用私有名称标签。这有助于合法地址在相似地址中清晰地脱颖而出。

使用 ENS 等域名也可以使地址在浏览器中更容易识别。

你还应该使用钱包的地址簿将常用地址列入白名单,这样你就能确切知道资金将发送到哪里。

使用地址高亮功能

Etherscan 的地址高亮功能可帮助你在视觉上区分相似的地址。如果两个地址看起来几乎相同,但没有以相同的方式高亮显示,那么其中一个很可能是地址投毒尝试。

如果你发现此功能不起作用,请确保已在站点设置中启用它。

复制前务必仔细检查

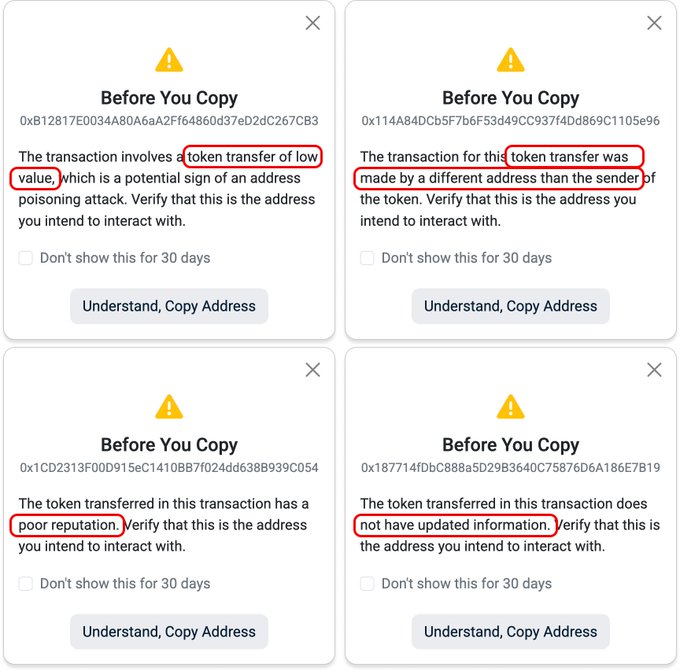

Etherscan 还会提供弹出提醒,当你复制可能与可疑活动相关的地址时,包括:

- 低价值代币转账

- 伪造代币转账

- 信誉不佳的代币

- 信息未更新的代币

当你看到这些提醒时,请花点时间确认你正在复制的地址确实是你打算交互的地址。

如果你想获得更全面的清单以避免这些攻击,可以参考我们的详细指南。

请记住,在加密货币中没有撤销按钮。如果资金发送到错误的地址,找回的可能性极小。

总结

地址投毒攻击在以太坊上似乎越来越普遍,特别是随着交易成本的降低,使得高容量策略的执行成本更低。这些攻击也影响了用户体验,因为许多用户界面的交易历史可能会被投毒转账垃圾信息所淹没。

防范这些攻击需要用户意识和更好的界面设计。对于用户来说,最重要的习惯很简单:在发送资金之前,务必仔细验证目标地址。

同时,工具和界面在帮助用户更快检测可疑活动方面可以发挥重要作用。

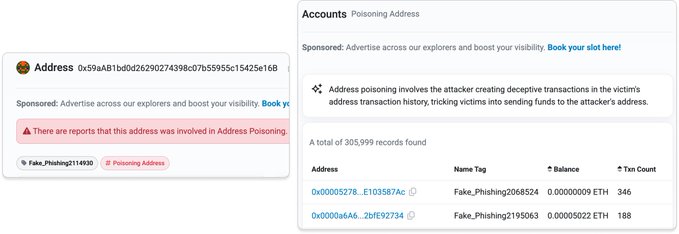

Etherscan 上的投毒地址标签

在 Etherscan,我们不断改进我们的浏览器界面和 API 服务,以帮助用户更容易地检测这些攻击。我们积极标记伪造地址、标记并隐藏零值代币转账,并标记伪造代币,以便我们的精选数据能够揭示潜在的地址投毒尝试,而无需用户手动筛选大量交易。

随着投毒活动通过自动化和高容量尘埃转账进行扩展,揭示这些信号对于帮助用户区分可疑活动和合法交易变得越来越重要。

如果你对我们如何进一步改进这些保护措施有任何反馈或建议,请随时与我们联系。

- 原文链接: x.com/etherscan/status/2...

- 登链社区 AI 助手,为大家转译优秀英文文章,如有翻译不通的地方,还请包涵~

- 以太坊:区块链的根本价值与应用 11 浏览

- 区块链运营安全评估:基础设施保障 77 浏览

- 签名安全全景:四种签名体系的常见漏洞模式 81 浏览

- 法律红线不可触碰 | 最高法严打虚拟货币洗钱、逃汇,维护金融秩序稳定 141 浏览

- 混沌智能体:AI网络安全新挑战 87 浏览

- 34 个资源:探索、构建和部署基于 ERC-8004 的信任最小化 AI 代理 177 浏览

- 以太坊:应用层开放思维,不弃核心原则 232 浏览

- 理解区块级访问列表 326 浏览

- 以太坊 2029 Strawmap 傻瓜指南 298 浏览

- 以太坊:构建去极权化的数字庇护所 334 浏览

- 如何实际构建安全的跨链托管、桥接和自动化而不被黑客攻击 292 浏览

- 智能合约审计面向下一代技术:AI与机器学习系统 – ImmuneBytes 294 浏览