何为 “日蚀攻击”?

- BTCStudy

- 发布于 2023-10-20 14:35

- 阅读 1051

本文主要介绍了比特币网络中的日蚀攻击,攻击者通过控制节点的所有入站和出站网络连接,使受害者节点与诚实节点隔离,从而扭曲其对区块链的认知。文章还讨论了日蚀攻击可能造成的后果,如Layer 2欺诈、审查和伪造区块链,并介绍了比特币为抵御此类攻击而采取的措施,包括对等节点多样性、连接数限制以及检测与黑名单机制。

作者:Federico Tenga

来源: https://atlas21.com/how-eclipse-attacks-work-on-bitcoin/

在比特币生态系统中, 安全性 始终是人们最在意的事,而且其去中心化特性使它能够对抗许多可以攻陷传统中心化系统的攻击。但是,比特币不能免疫所有攻击。在比特币世界里,一种已知的攻击是所谓的 “日蚀攻击(eclipse attack)”。这是怎么一回事呢?我们来研究一下。

何为 “日蚀攻击”?

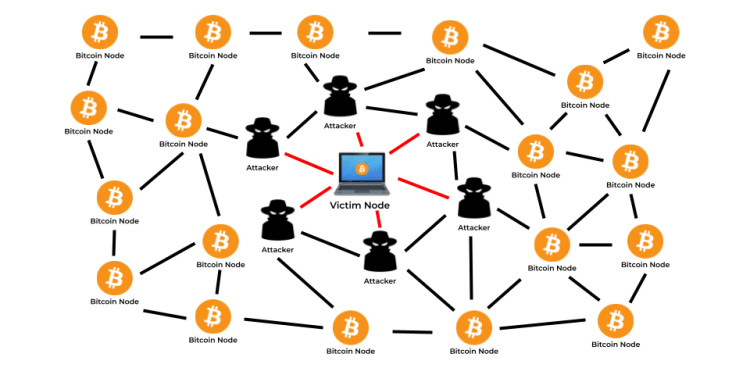

日蚀攻击指的是攻击者控制一个节点所有的入站和出站网络 连接,从而 “模糊” 或者 “遮蔽” 该节点对比特币网络的视野。实际上,攻击者让受害者节点从网络中孤立了出来,并强迫它只能跟攻击者所控制的 恶意节点 相连接。

这是怎么做到的呢?

比特币依赖于一个 点对点网络 来传播交易和区块。当一个节点希望传输交易或者区块时,它会将数据发送给自己的 “对等节点”,这些对等节点又发送给自己的对等节点,如此如此,直至信息传遍整个网络。

而在日蚀攻击中,攻击者尝试占据受害者节点的所有连接, 从而阻止该节点连接到诚实的对等节点。一旦攻击者控制了该节点所有的连接,他就可以决定向受害者展示什么交易和区块、让受害者节点对区块链的现状 产生扭曲的看法,甚至影响受害者节点的决定。

会有什么后果?

在不同的场合,日蚀攻击可能产生不同的后果:

- Layer 2 欺诈:如果一个攻击者可以孤立一个节点,他们可以让这个节点对新区块的内容一无所知;那么,举例来说,就可以在受害者节点不知不觉之中使用旧状态关闭与受害者节点的闪电通道,从而欺诈受害者节点,而不受其惩罚。

- 审查:攻击者可以阻止受害者节点传播区块和交易,实际上也是将 TA 孤立出去、阻止 TA 参与共识进程。

- 伪造区块链:如果一个节点被孤立了很长时间,而且攻击者同时也是一个矿工,那么攻击者有可能让受害者节点接受一个伪造的区块链(其中的区块并不属于真实的主链)。

比特币如何抵御这种攻击?

幸运的是,比特币开发者都知道这种攻击的类型,而且已经实现了多种措施来缓解受攻击的可能性:

- 对等节点多样性:比特币的节点会主动尝试连接多样的对等节点,从而降低所有对等节点都是恶意节点的概率。

- 连接数限制:节点会对来自单个 IP 的连接施加数量上的限制,这让攻击者更难垄断一个节点的所有连接。

- 检测与黑名单:如果一个节点猜测自己正在遭受日蚀攻击,它可以断开跟可疑对等节点的连接,并尝试新连接。

结论

日蚀攻击代表了一种对比特币这样的点对点网络的真实威胁。但是,得益于持续不断的研究和协议升级,比特币保持了 对这种攻击的抗性。跟任何系统一样,警惕和适应性,对维护安全性和抗审查性至关重要。

(完)

- 本文转载自: btcstudy.org/2023/10/19/... , 如有侵权请联系管理员删除。

- zERC20 在 Arbitrum 上线:最完备 L2 的原生隐私 270 浏览

- 跨区块链的可升级性模式分析 – ImmuneBytes 208 浏览

- Solana 对比 Near 区块链 – ImmuneBytes 205 浏览

- zkMesh:2026年2月回顾 310 浏览

- 新帖子 – ImmuneBytes 355 浏览

- DeFi 介绍 - CoW DAO 348 浏览

- 后量子时代,我们如何保护隐私 365 浏览

- 关于伊朗监控影响的好文章 263 浏览

- 为机器人募资:发展agent资本市场 465 浏览

- 代理x402,从A到Z 291 浏览

- 区块链如何悄然保护你的在线购物体验 441 浏览

- AI 正热,加密货币遇冷,那又如何? 892 浏览