案例研究:Lomads DApp 全面安全审查 – ImmuneBytes

- ImmuneBytes

- 发布于 2026-03-06 15:43

- 阅读 12

本文介绍了针对去中心化自治组织(DAO)平台Lomads进行的渗透测试。测试发现了多个关键漏洞,包括未经授权的DAO细节修改、多重签名安全状态切换、SVG注入导致的跨站脚本(XSS)以及未经授权禁用SWEAT积分功能等。文章详细阐述了发现的漏洞、其影响和根源,并提供了详细的修复建议,最终强调了平台在解决这些问题后安全性的提升。

2026年3月5日

引言

Lomads 是一个去中心化平台,旨在促进去中心化自治组织(DAOs)的创建和管理。其独特之处在于通过多重签名保险库、用于贡献跟踪的 SWEAT Points 以及直观的用户界面等功能,促进社区协作。然而,去中心化应用程序固有的复杂性常常带来独特的安全风险。因此,Lomads 委托进行了一次彻底的渗透测试,以确保为其用户提供安全的基础,并增强其不断发展的生态系统的信任度。

参与范围与目标

- 攻击面分析 我们首先绘制了与 DApp 关联的所有公共端点,识别了外部暴露的功能。这包括主网页界面、API 端点和关键功能(DAO 创建、设置、保险库切换等)。

- 威胁建模 随后,我们进行了威胁建模,以确定潜在的攻击路径——特别关注访问控制漏洞、注入攻击面以及前端和后端验证之间的相互作用。

- 详细漏洞评估 我们采用黑盒测试方法,仅凭公开可用的 Lomads URL 和文档,试图模拟真实攻击者。主要目标:揭示任何可能危及 DAO 数据或用户资金的错误配置、失效的访问控制或逻辑缺陷。

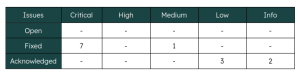

- 严重性分类与可操作报告 每个发现的漏洞都根据其被利用的可能性和对平台可能造成的影响,被赋予了严重性等级(严重、高、中、低、信息)。配套的修复策略旨在解决根本原因,而非表面症状。

方法论

- 侦察与映射

- 自动化工具:部署 Burp Suite 以枚举端点并扫描常见弱点(XSS、SQLi、SSRF)。

- 手动侦察:调查用户流程、API 文档以及可能不立即向公众可见的潜在隐藏或未受保护的端点。

- 漏洞分析

- 失效的访问控制测试:检查我们是否可以在没有适当授权的情况下访问、修改或删除 DAO 资源。

- 输入验证检查:尝试各种 Payload(字段中的 HTML/JS 代码、大数据字符串)以识别 XSS 和 DoS 情况。

- 业务逻辑滥用:探讨了垃圾邮件发送端点(例如,DAO 创建)、切换关键功能(SWEAT Points、多重签名保险库状态)以及修改成员角色所产生的影响。

- 依赖项审查:调查了第三方库,发现了具有已知 CVE 的过时版本。

- 概念验证(PoC)漏洞利用 在相关的情况下,我们演示了真实的漏洞利用路径(例如,上传恶意 SVG、未经授权切换保险库)。这有助于 Lomads 团队理解每个问题的严重性。

- 报告与验证

- 初始报告:提交了一份包含建议修复方案的全面发现列表。

- 后续跟进:验证了 Lomads 的修复,并就未来增强功能提出了最佳实践建议。

主要发现与观察结果

-

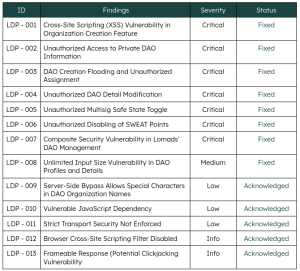

严重:未经授权的 DAO 详情修改

- 观察:攻击者可以通过拦截和修改对

/api/v1/dao/{Dao_name}/update-details的请求来更改各种设置(例如,DAO 名称、描述、图像)。 - 影响:恶意行为者可以通过散布虚假信息来更改关键元数据或破坏治理过程。

- 根本原因:服务器层面失效的访问控制检查。应用程序仅依赖于前端或基于会话的验证,攻击者可以绕过这些验证。

- 观察:攻击者可以通过拦截和修改对

-

严重:未经授权的多重签名保险库状态切换

- 观察:通过切换

dao_name和safe_address字段,攻击者可以在未经许可的情况下启用/禁用多重签名功能或重命名受害者的保险库。 - 影响:禁用多重签名保险库会破坏 DAO 的主要安全性,使资金或合约操作暴露于单签名者漏洞之下。

- 根本原因:缺乏服务器端所有权检查,以及关键操作缺少多因素验证。

- 观察:通过切换

-

严重:组织创建中的 XSS(SVG Payload 注入)

- 观察:上传的 SVG 图像可以包含嵌入式 JavaScript,当其他用户查看该图像时,会启用持久性 XSS。

- 影响:未经授权的脚本执行可能劫持会话、窃取用户数据或代表受损账户执行操作。

- 根本原因:文件上传消毒不足,并且没有强大的内容安全策略(CSP)来限制内联脚本。

-

严重:未经授权禁用 SWEAT Points

- 观察:格式错误的请求允许攻击者在任何 DAO 中禁用 SWEAT Points 机制,从而抹除历史贡献。

- 影响:信任丧失以及 DAO 奖励分配的严重中断。

- 根本原因:切换 SWEAT Points 缺乏权限检查和强制的角色管理。

-

中等:无限输入大小漏洞

- 观察:某些字段(例如,DAO 资料、描述)接受任意大的输入,存在内存过载或潜在 DoS 情况的风险。

- 影响:攻击者可能降低性能,导致长时间加载,甚至使某些子系统崩溃。

- 根本原因:缺少服务器端验证或对最大输入长度的约束。

建议与修复

- 强大的服务器端访问控制

- 对每个操作强制执行基于角色的检查。

- 验证请求来源和目标资源(DAO、保险库等)与经过身份验证的用户权限相符。

- 输入验证与消毒

- 消毒文件上传,从图像头中去除恶意脚本。

- 使用服务器端验证来限制最大输入长度并拒绝特殊字符注入。

- 严格的 CSP 和安全头部

- 实施内容安全策略(Content-Security-Policy)以禁止内联 JavaScript 和不可信域。

- 配置

X-Frame-Options: DENY(或如果需要在同一域内进行框架嵌入,则配置SAMEORIGIN)和Strict-Transport-Security以强制使用 HTTPS。

- 主动速率限制

- 控制在 DAO 创建、更新或任何类似事务的 API 等端点上的重复请求。

- 结合 CAPTCHA 或验证步骤来处理敏感操作(例如,切换多重签名保险库、禁用 SWEAT Points)。

- 库的版本管理

- 将 jQuery(和其他依赖项)更新到最新的稳定版本。

- 在依赖项披露漏洞时设置自动化警报。

- 操作监控与警报

- 记录所有高价值操作(DAO 创建、修改、保险库切换)。

- 对重复的登录失败尝试、可疑的 DAO 创建峰值或异常请求模式实施实时警报。

Lomads 的积极成果

- 立即修补关键问题 Lomads 迅速解决了最严重的漏洞(例如,未经授权的多重签名切换、SWEAT Points 的禁用)。这些修复恢复了用户信心,并保护平台免受漏洞利用场景的影响。

- 增强信任与治理 通过阻止恶意行为者篡改 DAO,社区利益相关者可以信赖提案、奖励机制和治理决策的真实性。

- 面向未来的安全文化 随着开发者培训的改进、更严格的质量保证流程以及推荐安全头部的采用,Lomads 已经整合了安全开发实践。这种转变降低了随着时间推移重新引入类似问题的可能性。

- 巩固用户基础 没有什么比安全承诺更能促进用户采用了。Lomads 对已识别缺陷的迅速透明响应,彰显了其对用户安全的真正承诺,培养了用户忠诚度和社区增长。

结论

Lomads DApp 渗透测试展示了保护强大的 DAO 管理平台的独特挑战。通过彻底检查访问控制、输入消毒、速率限制和过时依赖项,我们发现了可能导致账户被接管、数据损坏或服务中断的漏洞。

由于迅速采取了补救措施,Lomads 大幅提升了其安全态势,增强了平台完整性和用户信任。 所吸取的教训不仅修复了眼前的问题,也促进了与去中心化金融和基于区块链治理的快速发展世界相符的可持续安全实践。

本案例研究由 ImmuneBytes 安全专家准备。如需进一步咨询或讨论我们的团队如何帮助强化你的 DApp 防御,请联系我们。

- 原文链接: blog.immunebytes.com/cas...

- 登链社区 AI 助手,为大家转译优秀英文文章,如有翻译不通的地方,还请包涵~

点赞 0

收藏 0

分享

本文参与登链社区写作激励计划 ,好文好收益,欢迎正在阅读的你也加入。

- 智能合约常见安全漏洞 – ImmuneBytes 343 浏览

- DeFi中最薄弱的环节不是智能合约——而是Web应用 232 浏览

- 面向初创企业的链上资金管理新银行——实用精简版 383 浏览

- 核心问题:保持比特币核心安全 129 浏览

- SVM内部:sBPF JIT安全缺陷和内存泄漏 435 浏览

- 形式化验证 Ownable.sol 329 浏览

0 条评论

请先 登录 后评论