经典公钥方法在量子计算机的威胁下正在瓦解?

- asecuritysite

- 发布于 1天前

- 阅读 66

本文探讨了量子计算对经典公钥加密(ECC和RSA)的威胁,分析了 Google 和加州理工学院的两篇最新研究。研究表明,通过 Shor 算法和新型量子纠错码,破解比特币 secp256k1 曲线所需的物理量子位数量远低于此前预期,暗示向后量子加密(PQC)迁移的迫切性大幅增加。

量子计算威胁:经典公钥加密方法正在崩溃?

两篇新发表的论文可能预示着“Q-Day”(量子计算破解现行加密算法之日)正加速到来,同时也表明原定于 2035 年完成量子鲁棒加密迁移的目标可能需要提前。这两篇论文详细阐述了针对椭圆曲线密码学(ECC)的攻击方法,而 ECC 正是目前广泛应用于数字签名(ECDSA 和 EdDSA)及密钥交换(ECDH)的核心技术,涵盖了区块链、TLS 会话、SSH 等众多安全协议。

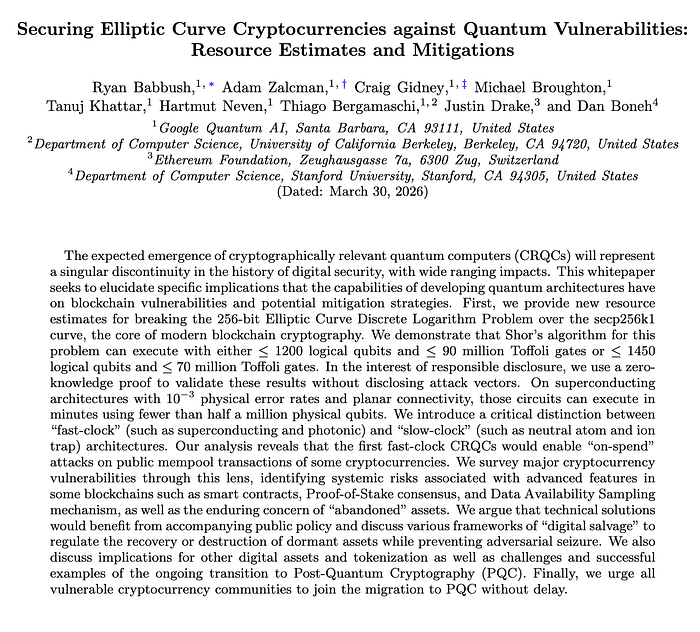

谷歌研究:在 9 分钟内破解比特币?

第一篇论文是由谷歌发布的白皮书。该研究估计,只需不到 50 万个物理量子位,就能在不到 9 分钟的时间内,通过单次签名破解出椭圆曲线加密(ECC)的私钥。

论文展示了如何利用 Shor 算法,在少于 1200 个逻辑量子位和 9000 万个 Toffoli 门的情况下,破解比特币和以太坊所使用的 secp256k1 曲线。此外,文中还提出了一种零知识证明(ZKP)方法来验证结果,且攻击向量从未被公开披露。

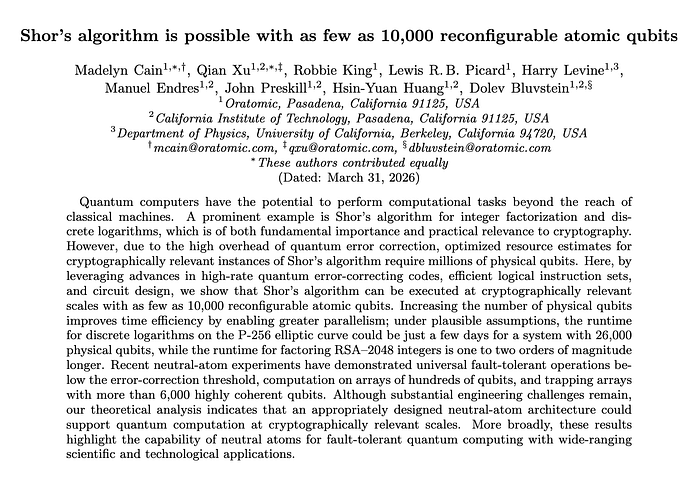

突破性进展:仅需 1 万个物理量子位?

第二篇论文由来自 Oratomic 和加州理工学院(Caltech)的团队合作完成。他们阐述了中性原子量子计算机如何仅用 1 万个物理量子位破解 ECC,尽管破解过程可能需要数天而非数分钟。目前,该技术已在 6100 多个量子位上得到了验证。

在此之前,业界普遍认为破解现有的 ECC 方法需要数百万个物理量子位。但这篇论文指出,通过使用高效率的量子纠错码、优化的逻辑指令集以及精巧的电路设计,在约 1 万个可重构原子量子位上破解 ECC 是完全可能的。

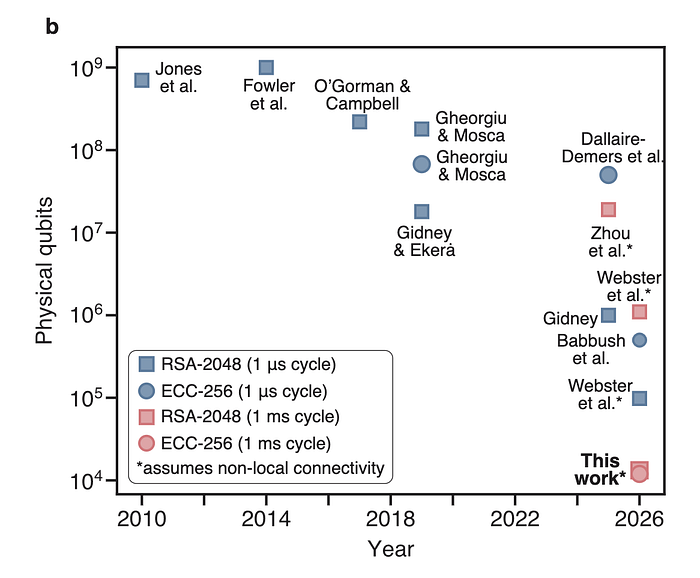

物理量子位需求的大幅下降

此前,Badbush 等人的研究(如图 1 所示)认为破解 256 位 ECC 大约需要 100 万个物理量子位。

图 1

图 1

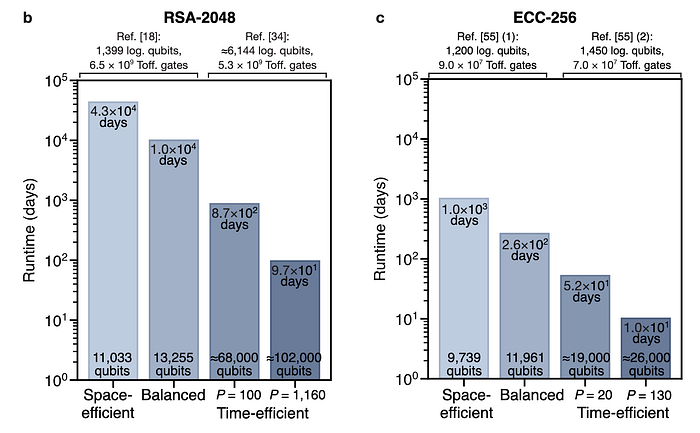

而现在的最新估计显示,使用 2.6 万个物理量子位即可在几天内破解 P-256 椭圆曲线。相比之下,破解 RSA-2K 仍需要更长的时间和更多的资源:例如,使用 2.6 万个量子位破解 ECC-256 需要 10 天,而使用 10.2 万个量子位破解 RSA-2K 则需要 97 天(如图 2 所示)。

图 2

图 2

结论:加密迁移迫在眉睫

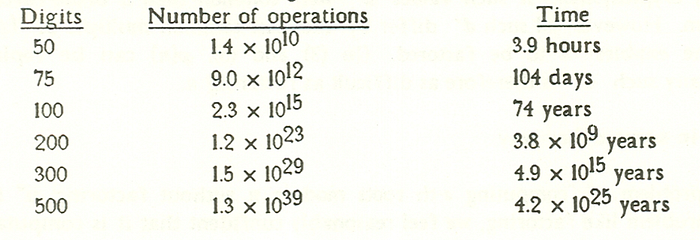

回顾历史,最初的 RSA 论文曾定义分解 RSA-100(100 位数字的模数)需要数十亿年:

然而,到了 1991 年,100 位数字的模数就被破解了。如今,RSA-1024(308 位十进制数字)已不再被视为安全。这个故事告诉我们:虽然可以评估当前的加密安全性,但科研探索会不断突破可能的极限。

如果你想将位数与 RSA 模数大小对应,可以乘以 0.301,例如:

- 512 位 -> 154 位数字

- 1024 位 -> 308 位数字

- 2048 位 -> 616 位数字

虽然 2035 年是迁移出 ECC 和 RSA 的目标期限,但面对量子计算的飞速发展,我们或许需要确保更早地完成这一转变。

参考文献

[1] https://arxiv.org/pdf/2603.28627

- 原文链接: billatnapier.medium.com/...

- 登链社区 AI 助手,为大家转译优秀英文文章,如有翻译不通的地方,还请包涵~

- 谷歌量子计算对以太坊安全的影响 61 浏览

- 经典公钥方法正在量子计算机的威胁下瓦解? 23 浏览

- 量子威胁加速:加密货币抗量子化解析 115 浏览

- Bitcoin Core P2P 安全:节点如何在敌意的互联网中生存 107 浏览

- 比特币的量子脆弱性:一种可控的风险 186 浏览

- 闪电网络已死,闪电网络永生 208 浏览

- STRC波动性是BTC最大边际买家的启停开关 189 浏览

- 量子威胁下的中本聪比特币 61 浏览

- 比特币正迎向量子就绪挑战 377 浏览

- 简单的量子抗性签名和清晰的升级路径 322 浏览

- 闪电网络基础设施布局:AI Agent 与下一波需求 97 浏览