Ledger Connect Kit 供应链攻击:影响分析与防范措施

- slowmist

- 发布于 2023-12-16 22:40

- 阅读 1

本文详细分析了2023年12月14日Ledger Connect Kit遭遇的供应链攻击事件。攻击者通过入侵一名前员工的NPMJS账户,发布了恶意版本的Connect Kit,导致多个DeFi应用受到影响,并造成至少60万美元的资金损失。文章提供了攻击时间线、影响范围、技术分析及慢雾(SlowMist)的溯源分析和安全建议。

背景

北京时间2023年12月14日晚,Ledger Connect Kit 遭遇供应链攻击,攻击者窃取了至少60万美元。我们的团队迅速启动了全面调查,并分享以下详细分析:

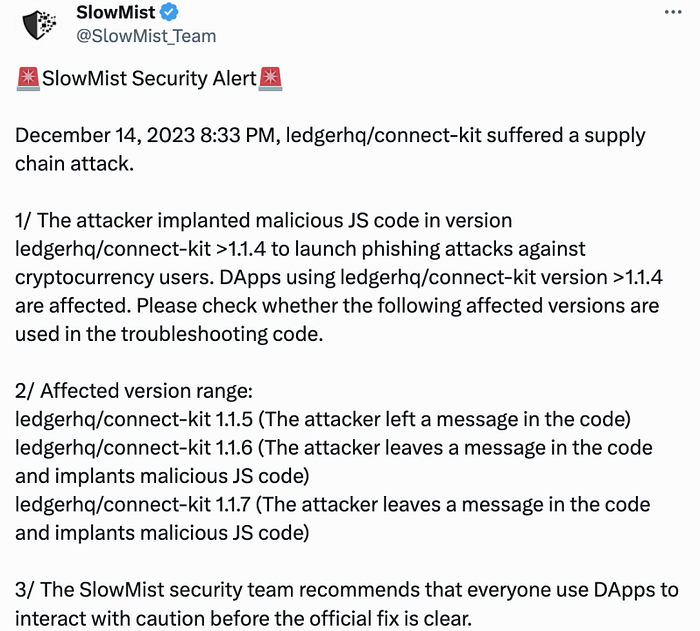

https://twitter.com/SlowMist_Team/status/1735299228866613465

时间线

晚上7点43分,Twitter 用户@g4sarah 报告称,DeFi 资产管理协议 Zapper 的前端似乎被劫持了。

https://twitter.com/g4sarah/status/1735264310366990672

晚上8点30分,Sushi 首席技术官 Matthew Lilley 在 Twitter 上发布警告:“建议用户在收到进一步通知之前,不要与任何 dApp 交互。一个常用的 Web3 连接器(某个 JavaScript 库,web3-react 项目的一部分)疑似被入侵,允许注入恶意代码,影响了众多 dApp。”随后,他指出 Ledger 可能包含可疑代码。慢雾安全团队也立即跟进并展开调查。

https://twitter.com/MatthewLilley/status/1735275960662921638

晚上8点56分,Revoke.cash 在 Twitter 上发帖称:“几个集成了 Ledger Connect Kit 库的流行加密应用,包括 Revoke.cash,已经受到影响。我们已暂时关闭网站。在本次漏洞利用期间,我们建议不要使用任何加密网站。”此后,跨链 DEX 项目 Kyber Network 也表示,作为预防措施,在情况澄清之前已禁用其前端UI。

https://twitter.com/RevokeCash/status/1735282669808717958

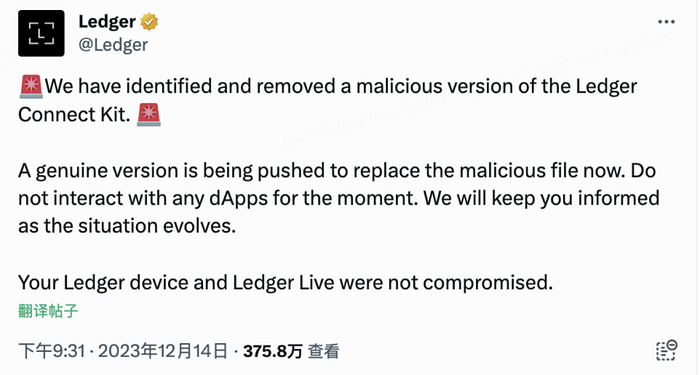

晚上9点31分,Ledger 也发布提醒:“我们已经识别并删除了一个恶意版本的 Ledger Connect Kit。目前正在推送一个真实的版本来替换恶意文件。暂时不要与任何 dApp 交互。我们将随时向你通报情况进展。你的 Ledger 设备和 Ledger Live 未受影响。”

https://twitter.com/Ledger/status/1735291427100455293

晚上9点32分,MetaMask 也发布提醒:用户在 MetaMask Portfolio 上执行任何交易之前,应确保 MetaMask 扩展程序中的 Blockaid 功能已启用。

https://twitter.com/MetaMask/status/1735291650614653364

攻击的影响

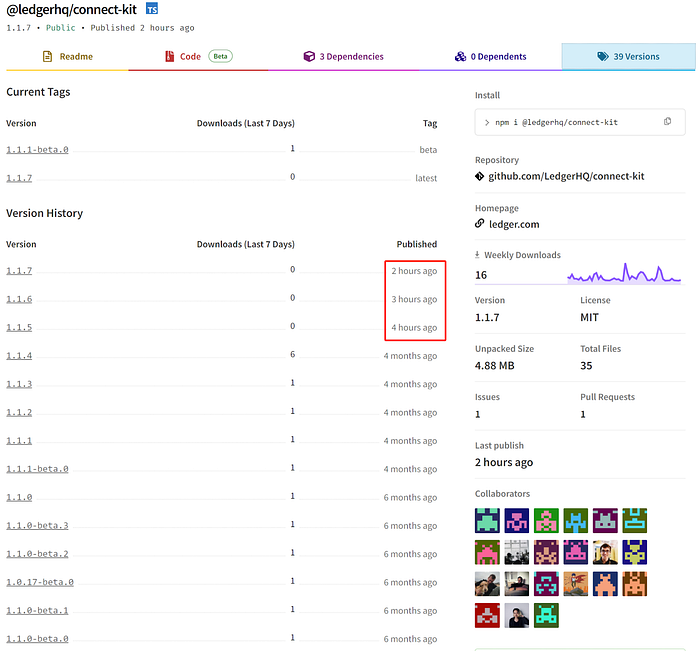

慢雾安全团队立即启动了对相关代码的分析。我们发现攻击者在 @ledgerhq/connect-kit=1.1.5/1.1.6/1.1.7 版本中植入了恶意 JavaScript 代码。他们直接用 Drainer 类替换了正常的 window 逻辑,不仅触发了伪造的 DrainerPopup 弹窗,还处理了各种资产的转账逻辑。攻击者通过 CDN 对加密货币用户发起了钓鱼攻击。

受影响版本范围:

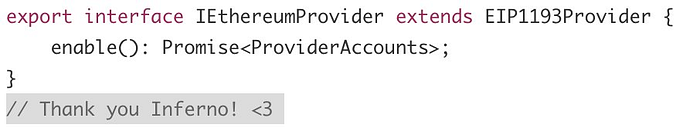

@ledgerhq/connect-kit 1.1.5:攻击者在代码中提到了‘Inferno’,据推测是指以多链诈骗闻名的钓鱼团伙 Inferno Drainer。

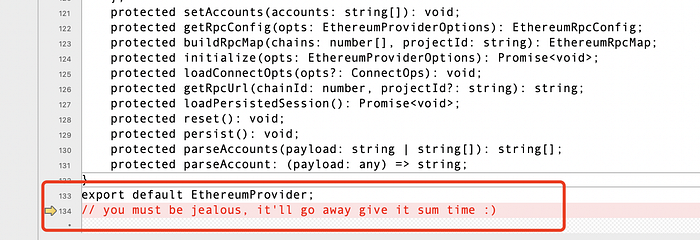

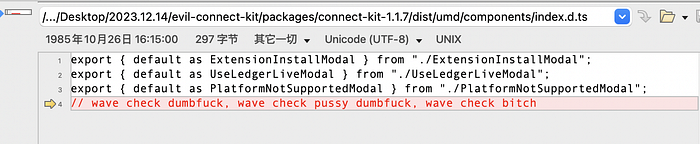

@ledgerhq/connect-kit 1.1.6:攻击者在代码中留下了信息并植入了恶意 JS 代码。

@ledgerhq/connect-kit 1.1.7:攻击者在代码中留下了信息并植入了恶意 JS 代码。

Ledger 表示 Ledger 钱包本身未受影响;相反,受影响的是集成了 Ledger Connect Kit 库的应用程序。

然而,由于许多应用程序都使用了 Ledger Connect Kit,例如 SushiSwap、Zapper、MetalSwap、Harvest Finance、Revoke.cash 等,因此影响范围非常广。

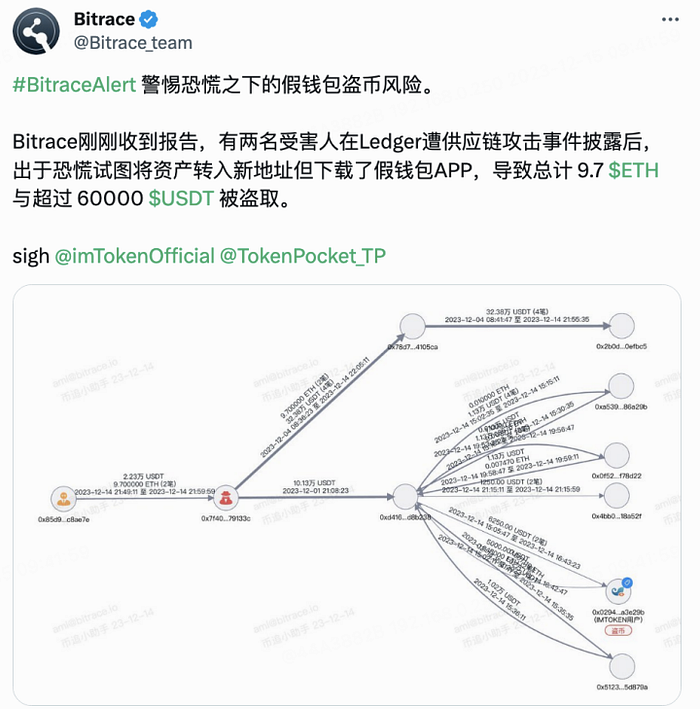

在这次攻击中,攻击者可以执行与应用程序相同权限级别的任意代码。例如,攻击者无需交互即可立即盗取用户的资金;向用户分发大量钓鱼链接以欺骗用户,或者利用用户的恐慌,说服他们将资产转移到新地址,从而因下载虚假钱包而造成资产损失。

https://twitter.com/Bitrace_team/status/1735310480787550392

攻击技术分析

上面我们分析了攻击的影响。根据历史事件响应经验,推测这可能是一起蓄谋已久的社会工程学钓鱼攻击。

根据 @0xSentry 的一条推文,推测攻击者留下的数字足迹涉及 @JunichiSugiura(Jun,Ledger 前员工)的 Gmail 账户。该账户可能已被泄露,而 Ledger 可能忘记撤销该员工的访问权限。

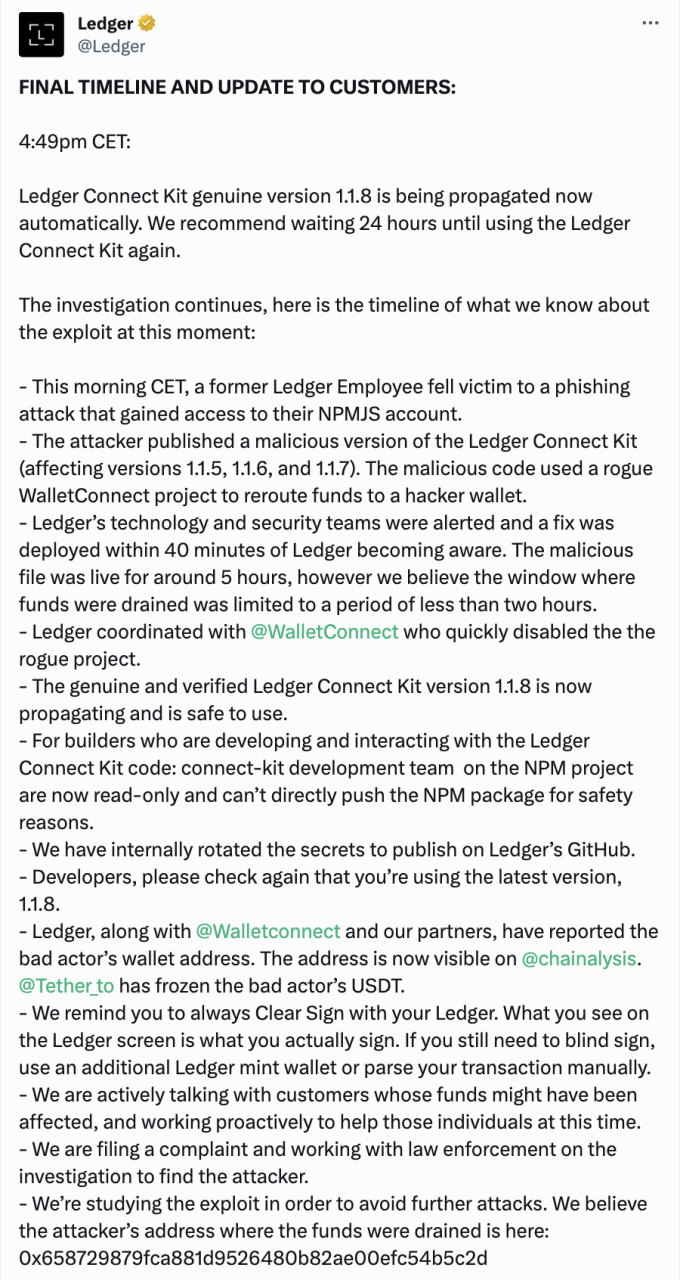

晚上11点09分,官方正式确认 Ledger 一名前员工成为钓鱼攻击的受害者:

1) 攻击者获得了该员工的 NPMJS 账户访问权限。 2) 他们发布了 Ledger Connect Kit 的恶意版本(1.1.5、1.1.6 和 1.1.7)。 3) 通过恶意代码,使用恶意的 WalletConnect,资金被重定向到黑客的钱包地址。

Ledger 现已发布了经过验证的真实版本 Ledger Connect Kit 1.1.8,并建议及时升级。

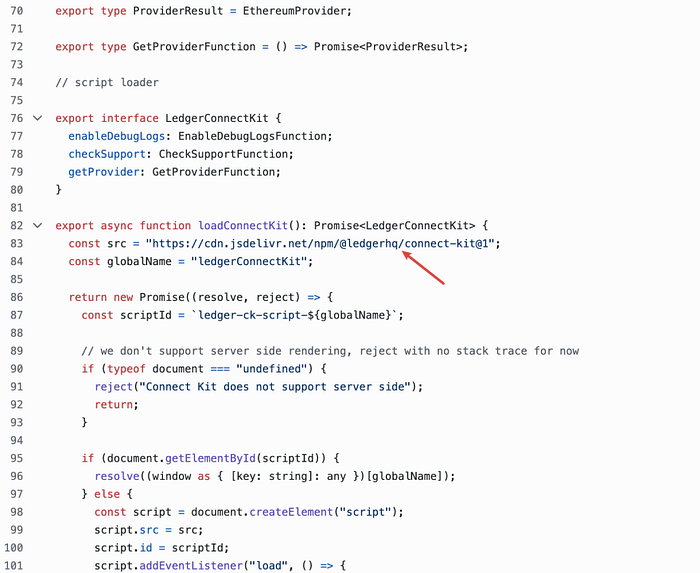

尽管被篡改的 Ledger npmjs 版本已被删除,但 jsDelivr 上仍存在被入侵的 JavaScript 文件:

由于 CDN 更新可能存在延迟,官方建议等待24小时后再使用 Ledger Connect Kit。

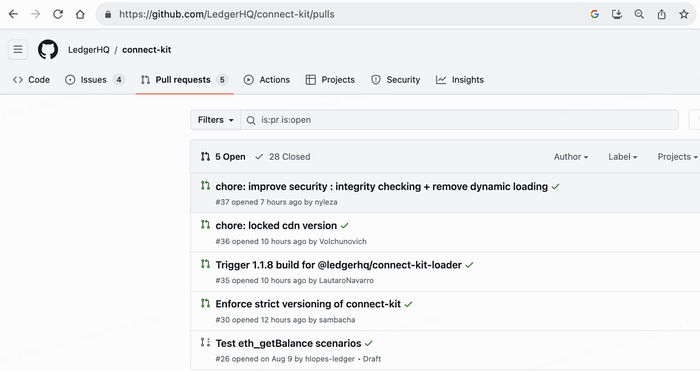

对项目维护者的建议是,通过第三方 CDN 镜像源发布依赖项时,锁定特定版本,以防止恶意发布和后续更新带来的潜在危害。(@galenyuan 建议)

官方团队已认可这些建议,预计将在未来的更改中修订其策略。

Ledger 最终时间线

https://twitter.com/Ledger/status/1735326240658100414

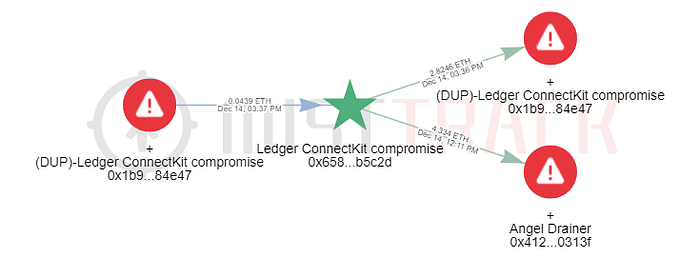

MistTrack 分析

Drainer 客户:0x658729879fca881d9526480b82ae00efc54b5c2d

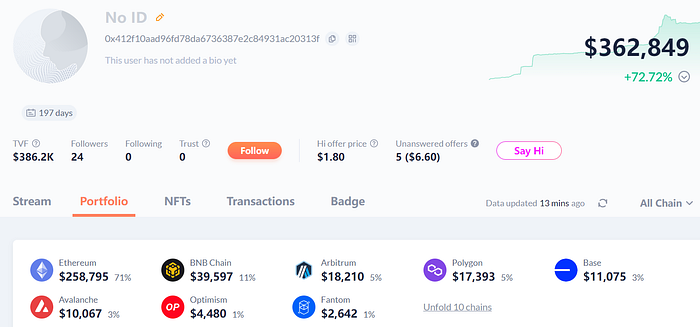

Drainer 费用地址:0x412f10AAd96fD78da6736387e2C84931Ac20313f

根据 MistTrack 分析,攻击者(0x658)窃取了至少60万美元,并与钓鱼团伙 Angel Drainer 有关联。

Angel Drainer 的主要攻击方法涉及对域名服务提供商及其员工进行社会工程学攻击。更多内容请阅读:破解代码:揭露欺骗性的“Angel Drainer”钓鱼团伙

Angel Drainer(0x412)目前持有价值近36.3万美元的资产。

根据慢雾的威胁情报网络,发现了以下信息:

- IP 地址 168.*.*.46,185.*.*.167

- 攻击者已将部分 ETH 转换为 XMR (门罗币)。

晚上11点09分,Tether 冻结了 Ledger 漏洞利用者的地址。此外,MistTrack 已将相关地址列入黑名单,并将继续监控任何异常资金流动。

总结

本文的分析再次强调,DeFi 安全不仅仅是合约安全。

一方面,此次事件凸显了供应链安全漏洞可能造成的严重后果。恶意软件和代码可能在软件供应链的各个阶段被植入,包括开发工具、第三方库、云服务以及更新过程中。一旦这些恶意元素成功注入,攻击者就可以利用它们窃取数字资产和敏感用户信息,破坏系统功能,勒索企业,或大规模传播恶意软件。建议阅读慢雾的《Web3 行业供应链安全指南》,其中为 Web3 行业的项目提供了安全建议,以促进该行业健康、安全、稳定的发展。

另一方面,攻击者可以通过社会工程学攻击获取个人身份信息、账户凭证和密码等敏感信息。他们还可能利用欺骗性电子邮件、短信或电话诱使用户点击恶意链接或下载恶意文件。建议用户使用包含字母、数字和符号的强密码,并定期更改密码,以最大程度地减少攻击者通过社会工程学手段猜测或获取密码的机会。实施多因素认证还可以通过增加额外的验证层(如短信验证码、指纹识别等)来增强账户安全,从而提高抵御此类攻击的能力。

慢雾安全团队发布了《Web3 项目安全实践要求》和《Web3 行业供应链安全指南》,两者都旨在指导和提醒 Web3 项目团队全面安全措施的重要性。慢雾安全团队部署的 MistEye 安全监控系统涵盖合约监控、前后端监控、漏洞发现和预警,专注于 DeFi 项目事件发生前、中、后的完整安全流程。欢迎项目团队使用 MistEye 安全监控系统来管理风险和增强项目安全。

关于慢雾

在慢雾,我们自豪地成为区块链安全领域的先行者,多年来致力于掌握威胁情报。我们的专业知识立足于为多元客户提供全面的安全审计和先进的反洗钱追踪服务。我们建立了强大的威胁情报协作网络,将自己定位为全球区块链安全领域的关键参与者。我们提供量身定制的安全解决方案,涵盖从识别威胁到实施有效防御机制。这种全面的方法赢得了全球众多领先和知名项目的信任,包括火币、欧易、币安、imToken、Crypto.com、Amber Group、Klaytn、EOS、1inch、PancakeSwap、TUSD、Alpaca Finance、MultiChain 和 Cheers UP 等。我们的使命是确保区块链生态系统不仅具有创新性,而且安全可靠。

慢雾提供多种服务,包括但不限于安全审计、威胁情报、防御部署、安全顾问以及其他安全相关服务。他们提供 AML (反洗钱) 软件、Vulpush (漏洞监控)、SlowMist Hacked (加密黑客档案)、FireWall.x (智能合约防火墙)、Safe Staking 及其他 SaaS 产品。他们与国内外公司建立了合作关系,例如 Akamai、BitDefender、FireEye、RC²、天际友盟、IPIP 等。

通过为单个项目量身定制全面的安全解决方案,他们可以识别风险并防止其发生。他们的团队能够发现并发布几个高风险的区块链安全漏洞。通过这样做,他们可以提高人们的意识并提升区块链生态系统的安全标准。

- 原文链接: slowmist.medium.com/supp...

- 登链社区 AI 助手,为大家转译优秀英文文章,如有翻译不通的地方,还请包涵~

- 第23章:DeFi 安全 1444 浏览

- 零时聚焦 || 2025 年区块链安全态势年报 935 浏览

- DeFi 安全最佳实践 829 浏览

- BlockThreat - 2025年第52周 720 浏览

- 谁在盗取你的加密资产?——2025年Web3用户安全与风险趋势报告 1222 浏览

- 区块威胁 - 2025年第48周 636 浏览