如何保护你的DeFi协议免受MEV侵害:一份全栈防御指南

- zealynx

- 发布于 6天前

- 阅读 58

本文深入探讨了Web3领域中的最大可提取价值(MEV)问题,详细解释了其对DeFi用户造成的危害。文章提出了多种缓解MEV的策略,包括Proposer-Builder Separation (PBS/ePBS)、加密内存池、意图中心化架构以及Uniswap v4 Hooks的应用,并强调了闪电贷带来的安全挑战和全面安全审计的重要性。

想象一下,如果《少数派报告》中的PreCogs不是用他们对未来的预见来阻止犯罪,而是用它们来积极地抢先交易(front-run)股市。他们精确地看到你即将购买哪种资产,在你购买前几毫秒买入,然后以溢价强行卖回给你。

在 Web3 中,对手不需要水池中的超能力变种人就能做到这一点。他们只需要监控公共的 mempool。

最大可提取价值(MEV)是一种无形的加密税,正在消耗你用户的钱包。由于公共区块链在最终确定前广播执行意图,你用户的交易参数暴露在一个高度资本化、算法化的全球捕食者竞技场中。等到区块被排序时,搜索者已经计算出你用户交易的精确价格影响,三明治了执行,并带走了完全源自人为引发的滑点的无风险利润。

自追踪开始以来,恶意 MEV 向量已从以太坊用户那里抽取了超过13亿资金。如果你认为在高吞吐量、非 EVM 链或 Layer-2 Rollup 上构建能保护你,数据却并非如此:在短短一个 30 天的窗口期内,Solana 上的一个算法机器人仅从以太坊用户那里提取了13亿资金。如果你认为在高吞吐量、非 EVM 链或 Layer-2 Rollup 上构建能保护你,数据却并非如此:在短短一个 30 天的窗口期内,Solana 上的一个算法机器人提取了13亿来自以太坊用户的资金。如果你认为在高吞吐量、非 EVM 链或 Layer-2 Rollup 上构建能保护你,数据却并非如此:在短短一个 30 天的窗口期内,Solana 上的一个算法机器人通过 155 万次不同的三明治攻击提取了 1340 万美元。

作为 DeFi 开发者或安全工程师,忽视 MEV 已不再是选择。如果你的智能合约不积极缓解这种掠夺性提取,你就是在将你的用户推向狼群。以下是如何在协议、网络和应用层构建稳健、多层防御体系,以阻止你的协议价值流失。

将区块构建委托给安全共识

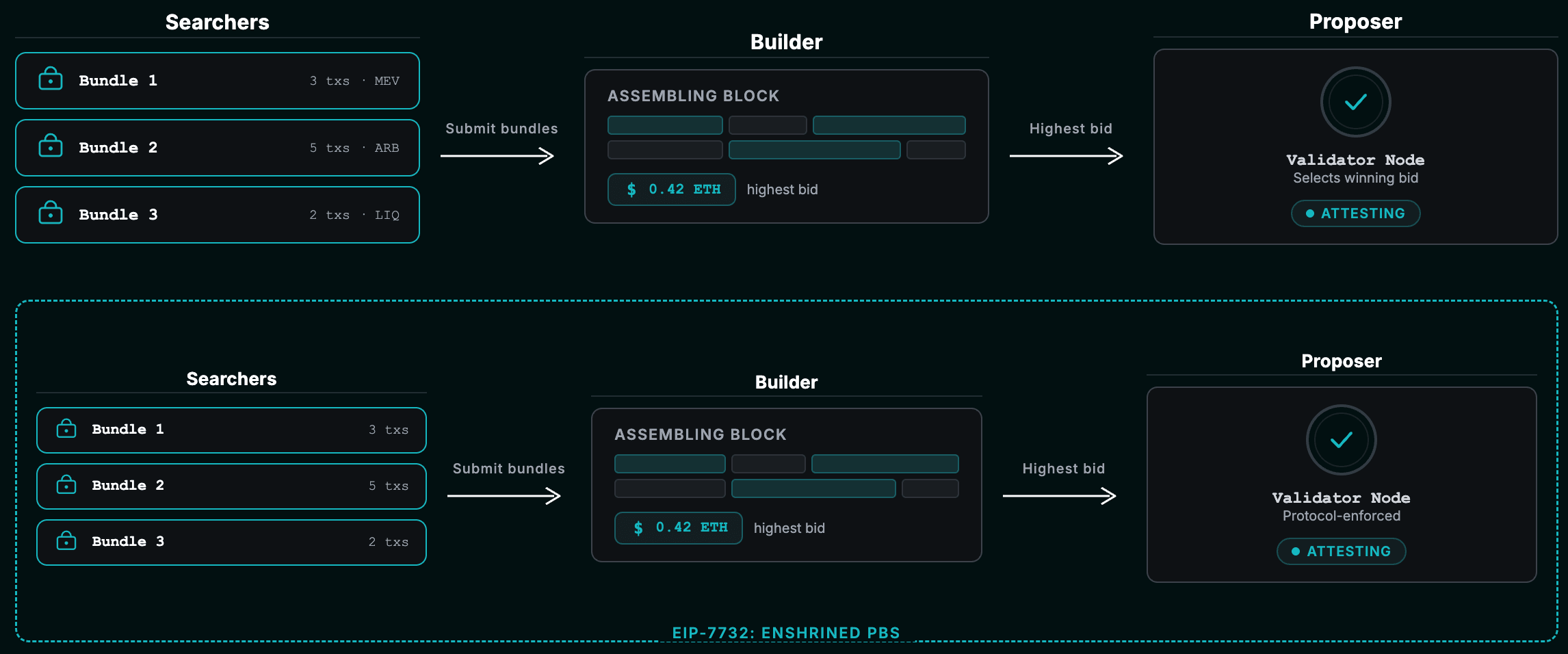

历史上,验证者节点(提议者)同时处理共识验证和交易的本地组装。但由于最佳 MEV 提取需要算法高频交易基础设施,家用验证者很快就被大型中心化质押池击败。

生态系统的解决方案是 Proposer-Builder Separation (PBS)。通过解耦这些角色,验证者只需监控链下市场(如 MEV-Boost)并盲目接受出价最高的执行负载。这从根本上民主化了验证者奖励——合并后 PBS 区块的中位数收入增长了 104%——但这引入了一个新的噩梦:作为寡头垄断运营的超中心化区块构建者。

为了系统性地消除对脆弱链下中继的依赖,以太坊正在通过 EIP-7732 向 Enshrined PBS (ePBS) 迈进。这将构建者-提议者拍卖直接集成到共识层,依赖协议原生的加密承诺而非受信任的第三方。

开发者现实:PBS 和 ePBS 对于网络去中心化至关重要,但它们对保护你的最终用户绝对没有任何作用。ePBS 以数学方式优化 MEV 的提取;它并不能阻止 MEV。要阻止三明治攻击,你必须解决网络和应用层的基本信息不对称问题。

通过网络加密技术蒙蔽搜索者

如果 MEV 依赖于 mempool 的可观察性,那么合乎逻辑的防御就是加密 mempool。通过强制共识协议在内容揭示之前盲目地提交交易序列,你从数学上消除了搜索者的算法优势。

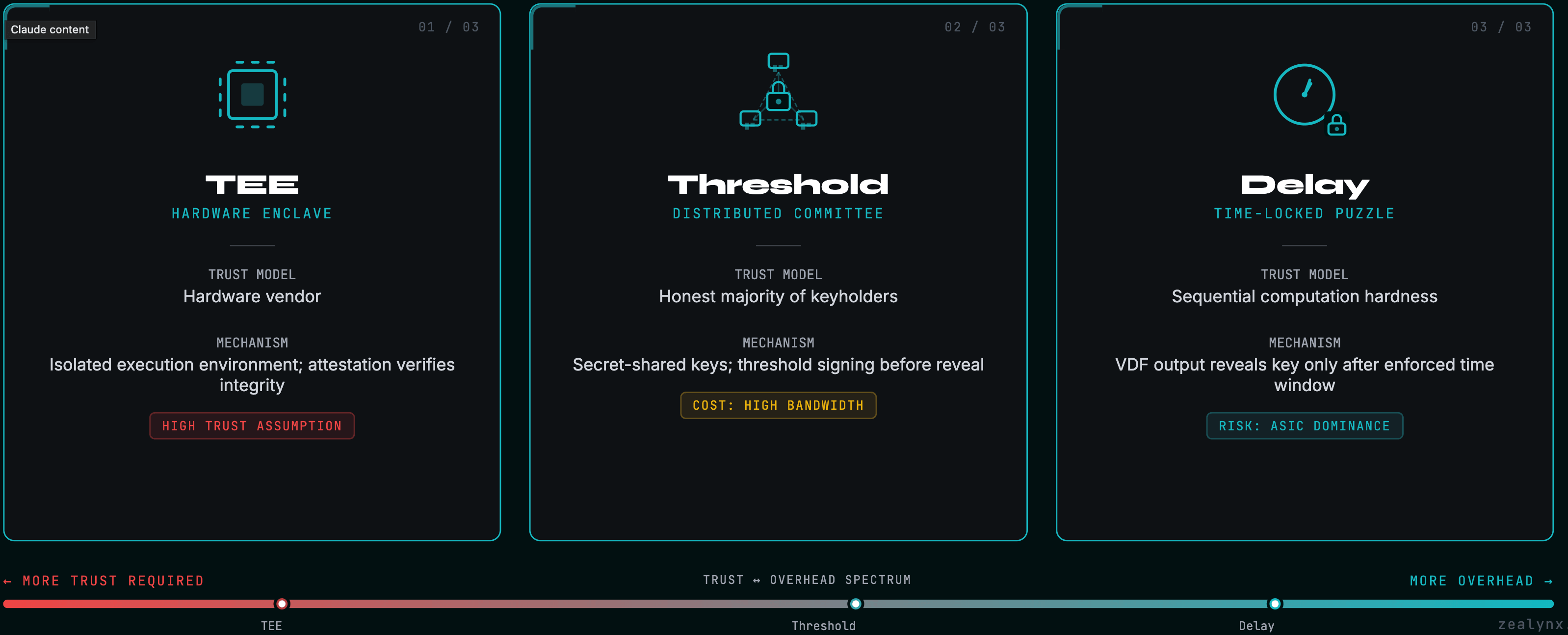

然而,设计一个去中心化的加密 mempool 是一项艰巨的加密任务。以下是这些原语的堆叠方式:

| 加密原语 | 工作原理 | 结构性权衡 |

|---|---|---|

| 可信执行环境 (TEEs) | 密钥锁定在硬件飞地中(例如 Intel SGX)。解密只在构建最终区块时发生。 | 需要对硬件制造商的绝对信任;历史上易受侧信道攻击。 |

| 门限加密 | 密钥分布在去中心化委员会中。解密需要超多数(例如 Shutter Network)。 | 高计算/带宽开销;需要持续、密集的分布式密钥生成。 |

| 延迟加密 | 密文锁定在顺序计算难题中,在时间 T 后自然解锁。 | 极难在全球网络中校准;激励专用 ASIC 的主导地位。 |

安全雷区:实施自定义门限加密工作流非常危险。即使你设法完美无缺地部署了提交-揭示架构,你仍面临元数据泄露的致命威胁。搜索者不一定需要阅读你的负载;高度优化的机器学习模型可以纯粹根据加密数据块的字节大小和广播时间戳来识别你的特定智能合约交互。他们可以——而且会——对你的协议执行统计性的 CEX-DEX 套利,而无需解密负载。依赖经过实战检验、深入审计的基础设施(如 Shutter Network)是安全部署门限密码学的唯一可行途径。

通过意图架构转移执行风险

如果你无法在网络层面的工程上胜过搜索者,那么就在应用层面改变交战规则。标准 DeFi 依赖于指令式执行:“在 Uniswap 上精确地用 1000 USDC 兑换 ETH,最大 1% 滑点。”这个静态目标正是 MEV 机器人捕食的对象。

现代协议正转向以意图为中心的架构,由 CoW Protocol 等平台率先推出。用户不再指定确切的路由,而是签署链下的 EIP-712 消息,概述其严格的约束(例如,可接受的最低输出)。

这个意图被路由到一个频繁批量拍卖中,算法“求解器”激烈竞争,以找到最优的结算路径。这通过以下方式中和了 MEV:

- Coincidence of Wants (CoW):求解器在链下直接点对点匹配相反的订单,完全绕过 AMM流动性池。没有池交互意味着三明治攻击的机会为零。

- 统一定向清算价格:在同一批次中,相同代币对的同向所有交易都以完全相同的价格清算。如果序列对最终价格没有任何影响,那么抢先交易(front-running)的基本前提就被摧毁了。

通过采用意图,你将执行风险从散户用户转移到重金担保、高度复杂的求解器身上。

要更深入地探讨 AMM 机制如何产生 MEV 机器人利用的价格影响,请阅读我们的AMM 安全基础系列。

极度谨慎地运用 AMM hooks

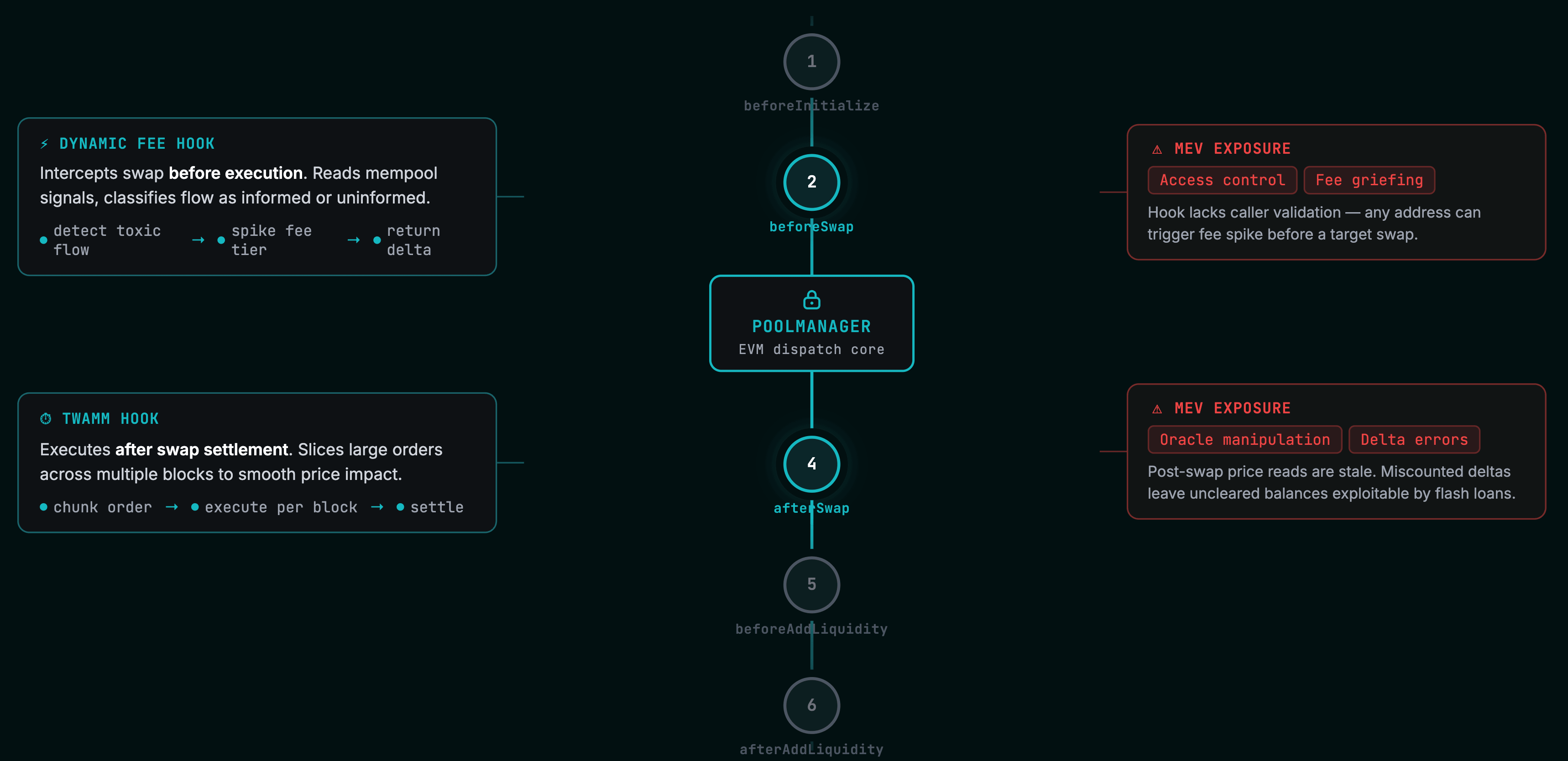

对于需要深度链上流动性的协议,完全绕过自动做市商是不可行的。为了结构性地保护流动性提供者(LPs),开发者正在利用 Uniswap v4 Hooks——在精确的生命周期点(例如 beforeSwap、afterAddLiquidity)执行任意逻辑的自定义智能合约。

Hooks 允许你原生化地内化 MEV:

- 算法动态费用:一个

beforeSwaphook 可以监控有毒订单流,并在检测到激进的定向规模时立即飙升交易费用,摧毁 MEV 机器人的利润空间,并将惩罚重新分配给 LPs。 - 时间加权平均做市商 (TWAMM):Hooks 可以将巨额机构订单在长时间区块内切分成无限小的片段,从而混淆 mempool 观察者对总交易规模的感知。

安全雷区:Uniswap v4 的架构依赖于共享安全模型。Uniswap 保护核心 PoolManager 内核,但你的 hook 内部的任意用户空间逻辑完全由你负责。

你的访问控制中一个小小的缺陷都可能导致协议彻底毁灭。

- 访问控制失败:如果你的 hook 未能加密验证回调严格源自

PoolManager,攻击者可以完全绕过内核,操纵状态,并耗尽抵押品。 - 动态逻辑的 MEV 操纵:机器人会积极操纵集成的链上预言机或区块时间戳,以在其自身执行之前人为地触发有利的费用层级。

- 增量记账错误:v4 的闪电记账要求完美地净计正负代币增量。未结算的零星余额或不正确的增量跟踪会导致持续的价值泄漏。

如果你正在构建 hooks,我们的 Uniswap v4 hooks 深度解析 和 第一个 hook 教程 详细介绍了安全模式。

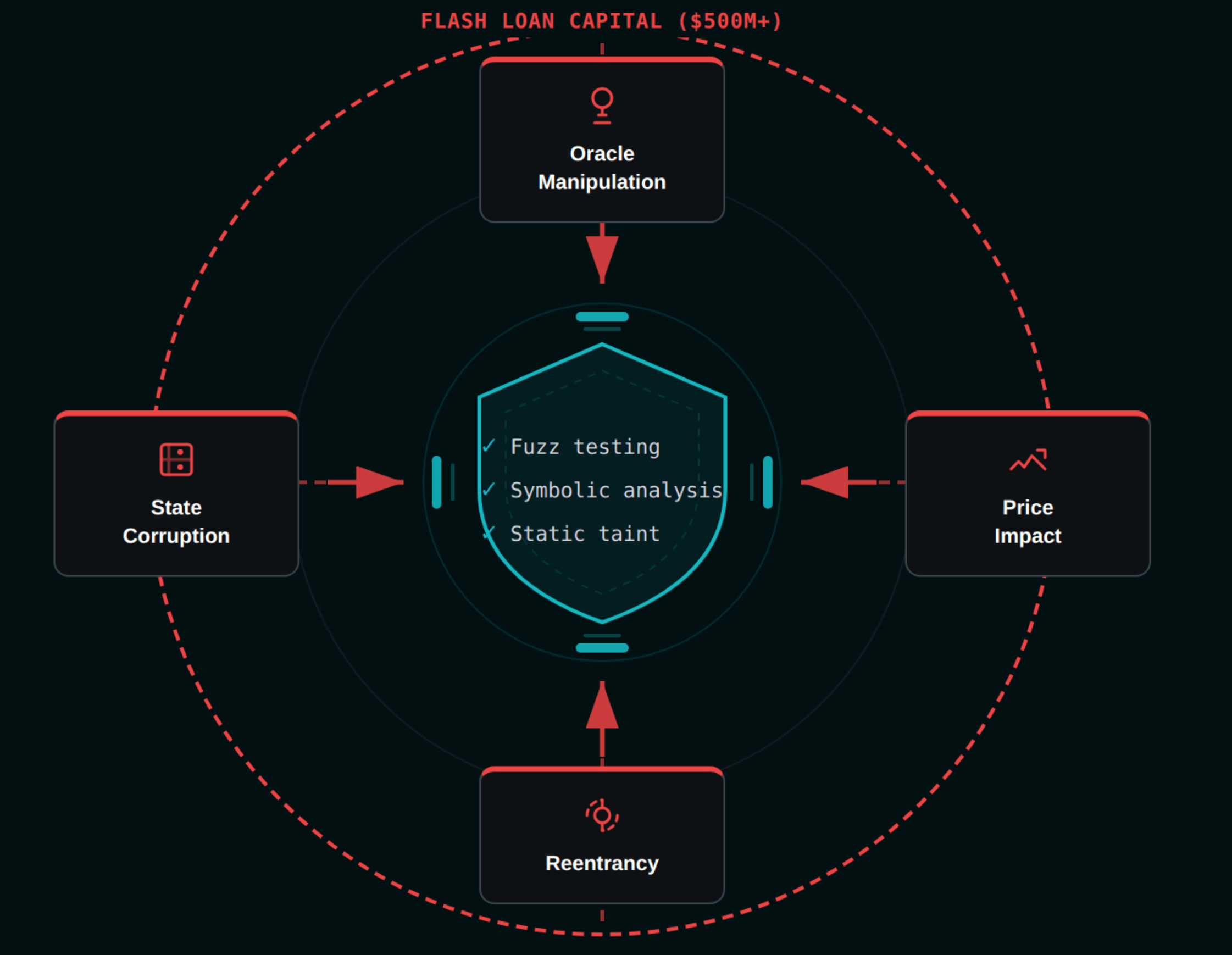

审计无处不在的闪电贷威胁

仅仅依靠表面化、清单式的智能合约审计的日子已经一去不复返了。当对手可以利用无抵押的闪电贷在单笔交易中借入数亿美元时,攻击面呈指数级扩大。

从零开始缓解 MEV——无论是通过自定义加密 mempool、高度复杂的 v4 hooks,还是链下求解器网络——都引入了巨大的结构复杂性。将执行权限委托给智能合约需要严格的不变量模糊测试、混合符号分析和深度静态污点分析,以数学方式保证你的定价预言机不会被闪电贷引起的操纵所破坏。

了解深度防御方法如何将静态分析、模糊测试和形式化验证结合到分层安全管道中,以在部署前发现MEV 相关漏洞。

结论很明确:击败 MEV 是一场全栈、组合式的战争。它需要利用 ePBS 进行基础层共识,使用经过验证的加密 mempool 进行私密交易广播,并构建由不妥协的安全标准强化的以意图为中心的应用程序。不要试图孤立地自行开发加密原语或复杂的 AMM hooks。与专业的安全研究员合作,依赖经过深入审计的基础设施,并假设全知的对手总是在观察,以此来构建你的协议。

因为在 Web3 的黑暗森林中,他们确实在观察。

联系我们

如果你的协议处理用户交易、管理 LP 头寸或以任何形式与链上流动性交互,MEV 已经影响了你的用户。无论你需要针对自定义 Uniswap v4 hooks 的安全审计、针对你的基于意图的架构的威胁模型,还是对你的预言机依赖和闪电贷弹性进行全面审查——我们都能提供帮助。

你也可以直接发送邮件至 hello@zealynx.io 联系我们,或预约免费咨询电话讨论你的协议的 MEV 风险敞口。

常见问题:DeFi 协议的 MEV 保护

- 什么是 MEV?DeFi 开发者为何要关注它?

最大可提取价值(MEV)是区块生产者、构建者或搜索者通过策略性地重新排序、插入或审查区块内的交易而获得的利润。对于 DeFi 开发者来说,MEV 直接损害用户体验:交易因三明治攻击而以更差的价格执行,交易因抢先交易而失败,流动性提供者因有毒订单流而损失价值。忽视 MEV 意味着你的协议会悄无声息地对每一次用户交互征税——而那些解决 MEV 问题的复杂竞争对手将提供明显更好的执行效果。

- Proposer-Builder Separation (PBS) 如何运作,它真的能保护用户免受三明治攻击吗?

PBS 将区块生产过程分为两个角色:提议者(验证区块的验证者)和构建者(负责组装最有利可图的交易排序的专业参与者)。提议者通过拍卖从构建者那里选择出价最高的区块。虽然 PBS 民主化了验证者收入并减少了中心化压力,但它并不能保护最终用户。构建者仍然会优化 MEV 提取——PBS 只是使提取市场更具竞争力。面向用户的保护需要额外的层面,如加密 mempool 或基于意图的执行。

- 什么是加密 mempool,它如何防止抢先交易?

加密 mempool 要求用户以加密形式提交交易。共识协议在交易内容被揭示和解密_之前_就提交了交易排序。由于 MEV 搜索者在排序最终确定之前无法读取交易参数(代币、数量、方向),因此他们无法构建有利可图的抢先交易或三明治攻击。实现方式包括门限加密(Shutter Network)、可信执行环境(Intel SGX 飞地)和延迟加密(时间锁定难题)。每种方式在信任假设、延迟和计算开销方面都有权衡。

- 以意图为中心的架构是什么,它们与标准 DEX 互换有何不同?

在标准 DEX 互换中,用户指定一个指令性指示:“在此特定池上以这个滑点用 X 代币互换 Y 代币。”这种确定性执行路径很容易受到三明治攻击。以意图为中心的架构(如 CoW Protocol)颠覆了这种模式:用户签署一个声明性消息,说明约束(“我想要至少 Z 个输出代币”),而不指定执行细节。专业的求解器随后在批量拍卖中竞争,以找到最佳结算方案——包括点对点匹配,这完全绕过了 AMM 池,从架构层面消除了三明治攻击向量。

- Uniswap v4 hooks 在试图缓解 MEV 时会引入新的安全漏洞吗?

是的——hooks 是用户部署的智能合约,在关键的池生命周期点(交易前/后、流动性变化)执行任意逻辑。如果 hook 未能验证调用源自合法的 PoolManager 合约,攻击者可以直接调用 hook 逻辑并操纵池状态。动态费用 hooks 尤其脆弱:MEV 机器人可以操纵 hook 读取的链上数据(预言机、时间戳),以在他们自己的交易_之前_触发有利的费用层级。v4 闪电记账系统中的增量记账错误也可能造成持续、微妙的价值泄漏。每个自定义 hook 都需要专门的安全审计。

- 为什么闪电贷会使 MEV 相关漏洞的危险性呈指数级增长?

闪电贷在单个原子交易中为攻击者提供了无限的资金——且无需抵押成本。这意味着任何“理论上可利用但需要大量资金”的漏洞都变得立即实用。攻击者可以借入 5 亿美元,操纵 AMM 的现货价格以破坏协议的预言机,利用错误定价的状态(触发不良清算,耗尽借贷池),反转价格操纵,并偿还贷款——所有这些都在一笔交易中完成。如果攻击失败,交易简单地回滚,攻击者无需付出任何成本。这就是为什么每次 DeFi 审计都必须假设对手拥有单个区块内有效无限的资金来模拟威胁。

词汇表

| 术语 | 定义 |

|---|---|

| MEV (Maximal Extractable Value) | 通过在区块内重新排序、包含或排除交易而获得的利润。 |

| 三明治攻击 | 一种 MEV 攻击,攻击者抢先交易并尾随交易受害者的交易以获取利润。 |

| 抢先交易 | 观察待处理交易,并提交Gas费更高的类似交易以抢先执行。 |

| 闪电贷 | 在单个原子交易中借入并偿还的无抵押贷款。 |

| 滑点 | 交易的预期执行价格与实际执行价格之间的差异。 |

| 闪电记账 | Uniswap v4 在单个交易中净计代币借方和贷方的系统。 |

| Hooks | 在 Uniswap v4 中,在特定池生命周期点执行逻辑的自定义智能合约。 |

| 自动做市商 | 使用数学公式而非订单簿来定价资产的协议。 |

- 原文链接: zealynx.io/blogs/mev-pro...

- 登链社区 AI 助手,为大家转译优秀英文文章,如有翻译不通的地方,还请包涵~

- CoW 协议实际运作方式 - CoW DAO 31 浏览

- Solana上的区块构建以及互联网资本市场的未来 41 浏览

- DeFi中的预言机操纵:价格源如何成为攻击载体 53 浏览

- DeFi隐私指南 - CoW DAO 149 浏览

- MEV、三明治攻击以及兑换时如何避免遭受损失 - CoW DAO 198 浏览

- Solana 闪电贷:实现与安全 330 浏览

- CoW DAO 月度总结:2026年2月 - CoW DAO 256 浏览

- 意图聚合器比传统交换更流畅吗? - CoW DAO 288 浏览

- 以太坊区块构建管道:去中心化之路 362 浏览

- 区块链中的“黑暗森林”:理解MEV与捕食性动态 – ImmuneBytes 311 浏览

- 什么是DeFi?去中心化金融指南 - CoW DAO 535 浏览